Uma série de invenções de crimes cibernéticos tornam mais fácil para os fraudadores lucrar com seus planos de viagem futuros. Esta história examina a última campanha de phishing que seguiu um hotel na Califórnia reserva.com atributos roubados. Também exploraremos uma série de serviços de crimes cibernéticos direcionados a fraudadores que visam hotéis que dependem do site de viagens mais visitado do mundo.

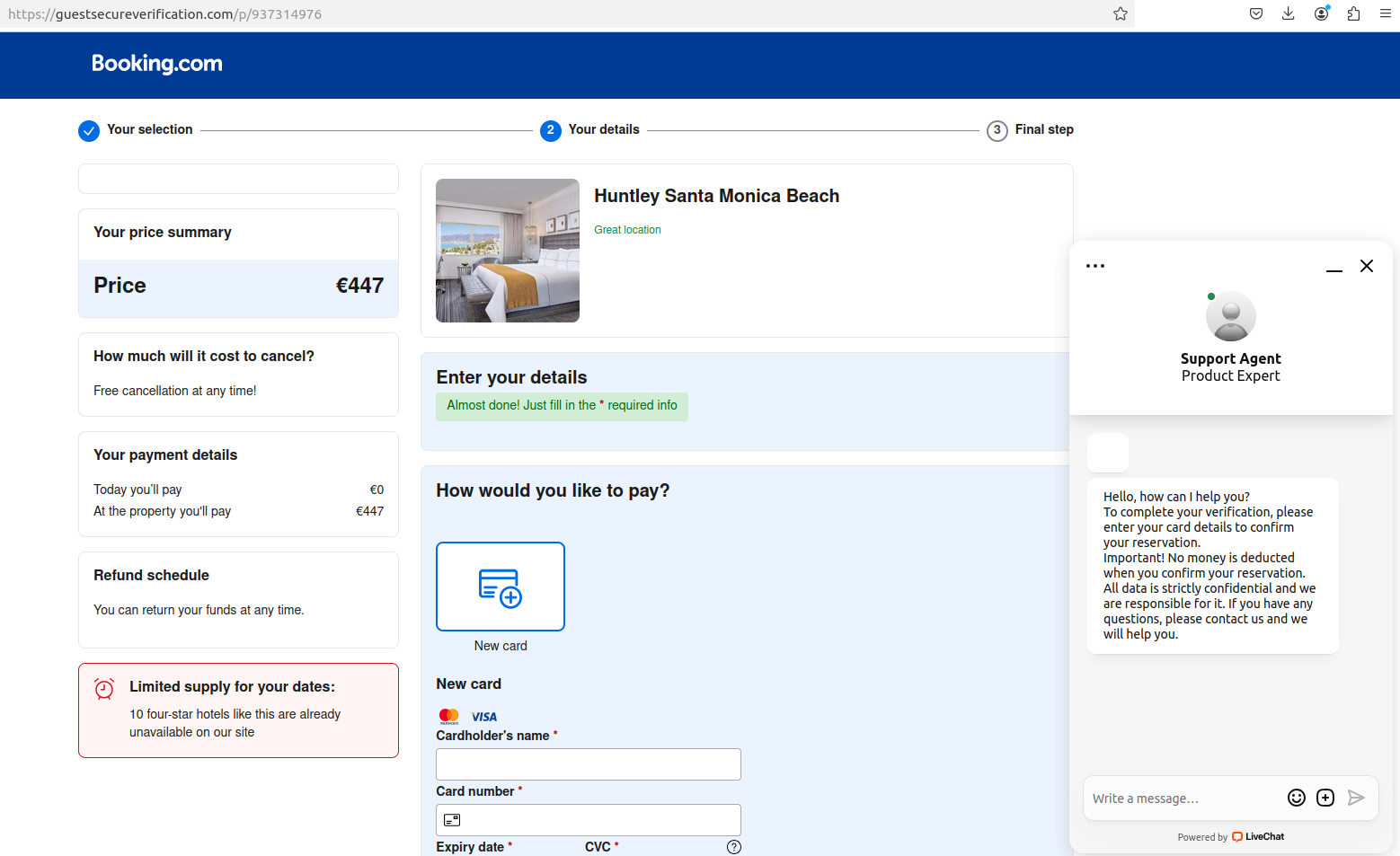

De acordo com o site de participação de mercado estatísticas.combooking.com é o serviço de viagens mais movimentado da Internet, com quase 550 milhões de visitas em setembro. KrebsOnSecurity soube na semana passada de um estudante cujo amigo próximo recebeu uma mensagem SMS de phishing poucos minutos depois de fazer uma reserva em um hotel na Califórnia através do booking.com.

O infrator tinha o nome e os dados de referência do hotel em sua reserva, alegando que o sistema antifraude do booking.com exigia mais informações sobre o cliente antes que a reserva pudesse ser concluída.

Um SMS de phishing recebido por um amigo do nosso leitor após fazer uma reserva no booking.com no final de outubro.

Num e-mail enviado à KrebsOnSecurity, a booking.com confirmou que um dos seus parceiros sofreu um incidente de segurança que permitiu o acesso não autorizado às informações de reserva do cliente.

“Nossas equipes de segurança estão atualmente investigando o incidente que você mencionou e podem confirmar que foi de fato um ataque de phishing direcionado a um de nossos parceiros de acomodação, o que infelizmente não é uma situação nova e comum em todos os setores”, respondeu booking.com. “Mais importante ainda, queremos deixar claro que nunca houve um comprometimento nos sistemas internos da Booking.com”.

O falso site booking.com é criado visitando um link em uma mensagem de texto.

A Booking.com disse que agora exige 2FA, forçando os parceiros a fornecer uma senha única de um aplicativo de autenticação móvel (Pulse), além de um nome de usuário e senha.

“2FA é exigido e aplicado, inclusive para que os parceiros acessem com segurança as informações de pagamento dos clientes”, escreveu um porta-voz da booking.com. “É por isso que os hackers seguem as mensagens para tentar fazer com que os clientes paguem fora da nossa plataforma.”

“Dito isto, o ataque de phishing foi causado pela vulnerabilidade das máquinas do nosso parceiro a malware, o que lhes permitiu aceder às contas do nosso parceiro e enviar mensagens que o seu aluno interceptou”, continuaram.

Não está claro, entretanto, se o requisito 2FA da empresa se aplica a todos ou a novos parceiros. Booking.com não respondeu a perguntas sobre isso, e seu atual comunicado de segurança incentiva os clientes a ativarem o 2FA.

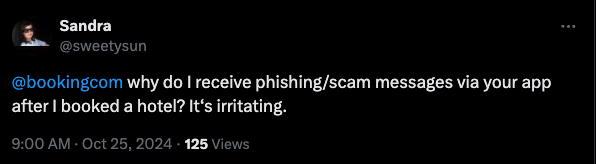

Uma varredura nas redes sociais mostrou que este não é um golpe incomum.

Em novembro de 2023, a empresa de segurança SecureWorks detalhou como os fraudadores atacaram os parceiros hóspedes do booking.com com malware para roubo de dados. SecureWorks disse que o ataque estava em andamento pelo menos desde março de 2023.

“O hotel não habilitou a autenticação multifator (MFA) em seu acesso ao Booking.com, então fazer login na conta com credenciais roubadas foi fácil”, disse SecureWorks sobre seu parceiro investigador do booking.com.

Em junho de 2024, a booking.com disse à BBC que os ataques de phishing contra viajantes aumentaram 900% e que os ladrões que utilizam novas ferramentas de inteligência artificial (IA) foram os principais impulsionadores desta tendência.

Booking.com disse ao BCC que a empresa começou a usar IA para combater ataques de phishing baseados em IA. Um comunicado da Booking.com disse que seu investimento nessa plataforma “bloqueou 85 milhões de reservas fraudulentas de mais de 1,5 milhão de tentativas de phishing até 2023”.

Nome de domínio do site falso booking.com enviado via SMS ao amigo do nosso leitor — guestecureverificação[.]com – registrado no endereço de e-mail [email protected]. De acordo com DomainTools.com, este endereço de e-mail foi usado para registrar mais de 700 domínios de phishing somente no mês passado.

Muitos dos mais de 700 domínios parecem ter como alvo empresas de hospitalidade, incluindo plataformas como booking.com e Airbnb. Alguns parecem ter sido projetados para phishing Shopify, Vapore uma variedade de plataformas financeiras. Uma lista completa e detalhada de domínios está disponível aqui.

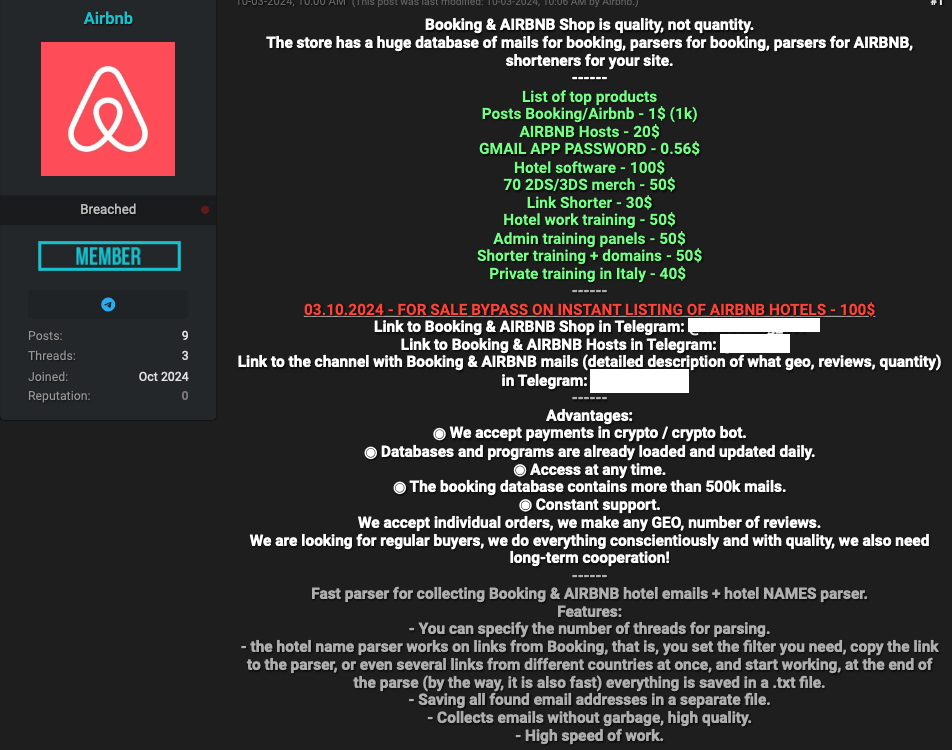

Uma análise recente das últimas publicações sobre todas as plataformas de crimes cibernéticos monitorizadas pela empresa de segurança Intel 471 mostra que há uma grande procura de contas booking.com comprometidas por hotéis e outros parceiros.

Uma postagem no mês passado em um fórum de hackers em russo BHF até US$ 5.000 são oferecidos por conta de hotel. Este vendedor afirma estar ajudando pessoas a ganhar dinheiro por meio de parceiros hackeados do booking.com, aparentemente usando informações roubadas para criar listagens falsas.

Um serviço anunciado na comunidade criminosa de língua inglesa BreachFóruns em outubro, no tribunal, hackers podem precisar de ajuda com certos aspectos de suas campanhas de phishing direcionadas a parceiros do booking.com. Isso inclui mais de dois milhões de endereços de e-mail de hotéis e serviços projetados para ajudar hackers a classificar grandes volumes de registros de phishing. Os clientes podem interagir com o serviço por meio de um bot automatizado do Telegram.

Alguns cibercriminosos parecem ter usado contas comprometidas do booking.com para impulsionar suas próprias agências de viagens que oferecem a outros golpistas descontos de até 50% em reservas de hotéis do booking.com. Outros vendem arquivos “config” prontos para uso, projetados para facilitar tentativas automatizadas de login em contas de administrador do booking.com.

SecureWorks descobriu que hackers que visam hotéis parceiros do booking.com estão usando malware para roubar informações. Mas os ladrões de hoje podem simplesmente visitar mercados de crime online e comprar informações roubadas de serviços em nuvem que não aplicam 2FA em todas as contas.

Foi exatamente isso que aconteceu no ano passado com muitos dos clientes da gigante dos dados em nuvem Floco de neve. No final de 2023, os hackers descobriram que, embora muitas empresas tivessem ocultado grandes quantidades de dados de clientes no Snowflake, muitas dessas contas de clientes não eram protegidas pelo 2FA.

Snowflake respondeu tornando o 2FA obrigatório para todos os novos clientes. Mas essa mudança só ocorreu depois que os ladrões usaram as credenciais roubadas para extrair informações de 160 empresas – incluindo AT&T, A árvore do empréstimo de novo TicketMaster.