Os cibercriminosos estão vendendo centenas de milhares de credenciais roubadas com a ajuda de uma versão crackeada Acunetixscanner poderoso para aplicativos comerciais da web, segundo novas pesquisas. O software comprometido está sendo revendido como uma ferramenta de ataque baseada em nuvem por pelo menos dois serviços diferentes, um dos quais KrebsOnSecurity foi atribuído a uma empresa de tecnologia da informação com sede na Turquia.

Araneida Scanner.

Analistas de ameaças cibernéticas em Cale a boca Pusha disseram ter recebido recentemente relatórios de uma organização parceira que identificou uma tentativa de varredura maliciosa em seu site usando um endereço de Internet anteriormente associado à operação do FIN7, um notório grupo de hackers com sede na Rússia.

Mas após uma inspeção mais detalhada, eles descobriram que o endereço tinha um cabeçalho HTML de “Painel de Clientes Araneida”, e descobriram que poderiam pesquisar nessa sequência de texto para encontrar dezenas de endereços exclusivos que hospedam o mesmo serviço.

Logo ficou claro que Araneida estava sendo revendido como um serviço baseado em nuvem usando uma versão crackeada do Acunetix, permitindo que clientes pagantes realizassem investigações invasivas em sites potencialmente visados, coletassem dados de usuários e detectassem explorações.

A Silent Push também descobriu que a Araneida agrupa seu serviço com uma forte oferta de proxy, de modo que as varreduras dos clientes parecem vir de endereços da Internet selecionados aleatoriamente em um grande conjunto de tráfego de referência.

Criadores da Acunetix, um fornecedor de segurança de aplicativos com sede no Texas Segurança Invictaconfirmou as descobertas do Silent Push, dizendo que alguém descobriu como hackear uma versão de teste gratuita do software para funcionar sem uma chave de licença válida.

“Já faz algum tempo que brincamos de gato e rato com esses meninos”, disse ele Matt Sciberrasdiretor de segurança da Invicti.

Silent Push disse que Araneida é anunciada por um usuário anônimo em muitos fóruns de crimes cibernéticos. O canal Telegram do serviço conta com quase 500 inscritos e explica como a ferramenta está sendo utilizada para fins maliciosos.

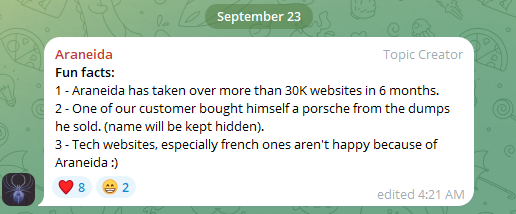

Em uma coluna de “Curiosidades” postada na emissora no final de setembro, Araneida disse que seu serviço foi usado para derrubar mais de 30 mil sites em apenas seis meses, e que um cliente o usou para comprar um Porsche com dados de cartão de crédito (“despeja “) eles estavam vendendo.

O canal Telegram da Araneida Scanner se orgulha de como os clientes estão usando o serviço de crimes cibernéticos.

“Eles estão sempre se gabando para sua comunidade sobre os crimes cometidos e como ganham dinheiro para os criminosos”, disse ele. Zach Edwardspesquisador sênior de ameaças da Silent Push. “Eles também vendem dados em massa e despejos que parecem ter sido obtidos por meio desta ferramenta ou devido a vulnerabilidades encontradas na ferramenta.”

Silent Push também encontrou uma versão crackeada do Acunetix alimentando pelo menos 20 vezes o mesmo serviço de avaliação de vulnerabilidade baseado em nuvem que atende falantes de mandarim, mas eles não conseguiram encontrar nenhum tópico de vendas relacionado a eles na dark web.

Rumores de uma versão crackeada do Acunetix sendo usada por invasores apareceram em junho de 2023 no Twitter/X, quando os pesquisadores vincularam pela primeira vez a atividade de varredura vista com Araneida.

De acordo com o relatório de agosto de 2023 (PDF) de Departamento de Saúde e Serviços Humanos dos EUA (HHS), o Acunetix (possivelmente uma versão crackeada) está entre as diversas ferramentas usadas pelo APT 41, um poderoso grupo de hackers patrocinado pelo governo chinês.

CONEXÃO TURCA

Silent Push observa que o site onde Araneida é vendido – araneida[.]co – foi encontrado online pela primeira vez em fevereiro de 2023. Mas uma análise desse pseudônimo de Araneida em fóruns de crimes cibernéticos mostra que eles estão ativos no cenário de hackers desde pelo menos 2018.

Uma pesquisa no site de inteligência de ameaças Intel 471 mostra que um usuário chamado Araneida promoveu o scanner para dois sites de crimes cibernéticos desde 2022, incluindo Foi violado de novo Está anulado. Em 2022, Araneida disse a outros membros do Breached que eles poderiam ser contatados no Discord com o nome de usuário “Ornie#9811.”

De acordo com a Intel 471, essa mesma conta do Discord foi anunciada em 2019 por alguém em um fórum de crimes cibernéticos. Está rachado que usa apelidos”ORN” e “ou0.” O usuário “ori0n” mencionado em vários posts pode ser contatado no Telegram com o nome de usuário “@sirorny.”

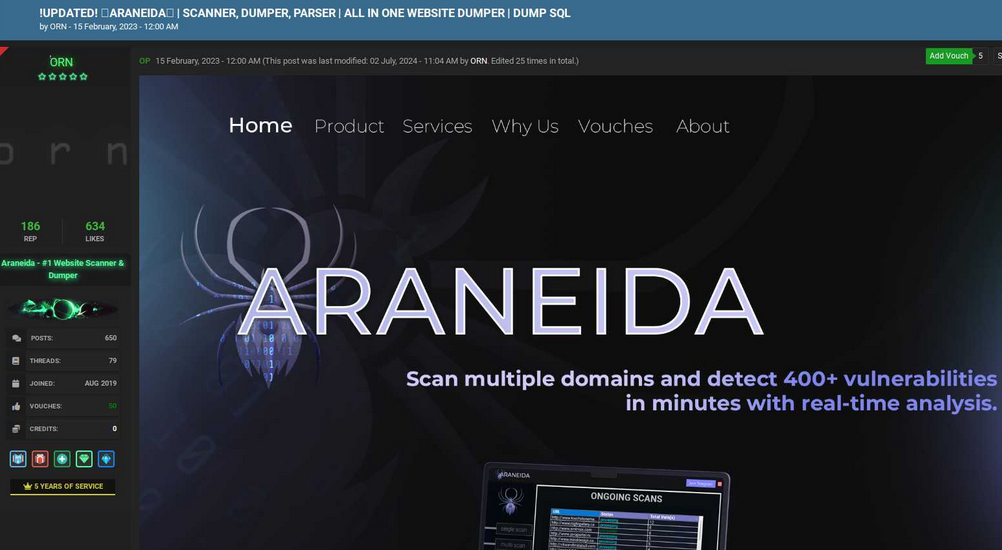

Orn anunciando o Araneida Scanner em fevereiro. 2023 no fórum Cracked. Foto: Ke-la.com.

O Sirorny Telegram ID também foi mencionado como ponto de contato para um usuário atual no fórum de crimes cibernéticos Nulled, que vende serviços de desenvolvimento de sites, e se refere a Araneida.[.]co como um de seus projetos. Esse usuário, “Exornar”, tem postagens de agosto de 2018.

No início de 2020, Exorn desenvolveu um site chamado “orndorks[.]com”, que eles descreveram como um serviço automatizado de verificação de vulnerabilidades baseado na web. Uma pesquisa de DNS realizada neste domínio no DomainTools mostra que seus registros de e-mail apontam para o endereço [email protected].

Constella Intelligence, empresa que rastreia informações expostas em violações de dados, descobre que este endereço de e-mail foi usado para registrar uma conta no Motivos para violações em julho de 2024 com o apelido de “Ornie.” Constella também recebe o mesmo e-mail cadastrado no site netguard[.]códigos em 2021 usando a senha “punir2003” [full disclosure: Constella is currently an advertiser on KrebsOnSecurity].

Uma pesquisa pela senha de ceza2003 no Constella revela cerca de uma dúzia de endereços de e-mail que ele usou na violação de dados divulgada, a maioria dos quais com alguma variação do nome “altugsara”, incluindo [email protected]. Constella também descobriu que [email protected] foi usado para criar uma conta em uma comunidade de crimes cibernéticos RaidFóruns sob nome de usuário “ou0”, em um endereço na Internet em Istambul.

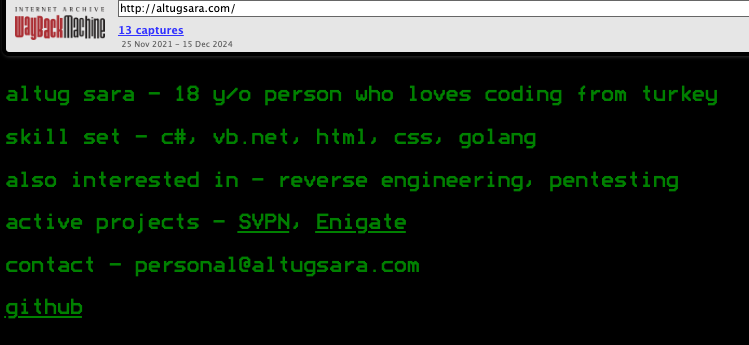

De acordo com DomainTools, [email protected] foi usado em 2020 para registrar o nome de domínio. altugsara[.]com. A história desse site no Archive.org mostra que em 2021 ele apresentava o site de uma criança que tinha 18 anos na época. Altuğ Şara de Ancara, Turquia.

A memória do Archive.org de como era altugsara ponto com em 2021.

LinkedIn você consegue isso mesmo altugsara[.]com domínio listado na seção “informações de contato” do perfil Altug Sara de Ancara, que diz ter trabalhado nos últimos dois anos como desenvolvedor sênior de software para uma empresa turca chamada Bilitro Yazilim.

Nem Altug Sara nem Bilitro Yazilim responderam aos pedidos de comentários.

O site da Invicti afirma ter escritórios em Ancara, mas um funcionário da empresa disse que nenhum dos funcionários sabia nenhum dos nomes.

“Temos uma pequena equipa em Ancara, mas, pelo que sei, não há contacto com ninguém, a menos que também estejam em Ancara”, disse o CEO da Invicti. Neil Roseman ele disse ao KrebsOnSecurity.

Os pesquisadores do Silent Push dizem que, apesar de Araneida usar um suprimento aparentemente infinito de proxies para ocultar a localização real de seus usuários, é um scanner “barulhento” que emitirá múltiplas solicitações para diferentes locais de API e fará solicitações aleatoriamente. URLs estão associados a diferentes sistemas de gerenciamento de conteúdo.

Além disso, uma versão crackeada do Acunetix que é revendida por hackers solicita certificados SSL Acunetix legados de painéis de controle ativos, o que Silent Push afirma fornecer um forte pivô para acessar parte dessa infraestrutura, especialmente para atores de ameaças chineses.

Leitura adicional: Pesquisa de Silent Push sobre o Scanner Araneida.