As autoridades federais prenderam e acusaram um soldado do Exército dos EUA de 20 anos sob suspeita de ser Cyberphant0mum hacker que vendia e vazava registros telefônicos confidenciais de clientes foi roubado no início deste ano AT&T de novo Verizon. Conforme relatado pela primeira vez pela KrebsOnSecurity no mês passado, o acusado é um especialista em comunicações recém-nomeado na Coreia do Sul.

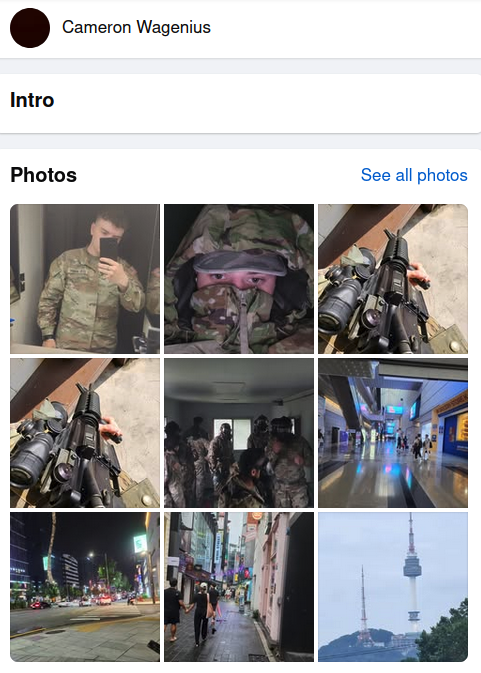

Uma das várias selfies na página de Cameron Wagenius no Facebook.

Cameron John Wagenius20, foi preso perto da base do Exército em Fort Hood, Texas, em 20 de dezembro, após ser acusado de duas acusações criminais de transferência ilegal de registros telefônicos confidenciais.

A curta acusação de duas páginas (PDF) não nomeia vítimas específicas ou a atividade de hacking, nem inclui qualquer informação pessoal sobre o réu. Mas uma entrevista com a mãe de Wagenius – natural de Minnesota Alicia Roen – preencha os espaços em branco.

Roen disse que antes da prisão de seu filho, ele admitiu que era parente dele Connor Riley Mouckatambém conhecido como”judaico”, um hacker em grande escala do Canadá que foi preso no final de outubro por roubar dados de várias empresas que armazenavam dados em uma empresa de nuvem. Floco de neve.

Em entrevista ao KrebsOnSecurity, Judische disse que não estava interessado em vender as informações que roubou de clientes e operadoras de telefonia da Snowflake, preferindo repassá-las para Cyberphant0m e outros. Enquanto isso, Cyberphant0m disse em postagens no Telegram que foi responsável por hackear pelo menos 15 empresas de telecomunicações, incluindo AT&T e Verizon.

Em 26 de novembro, KrebsOnSecurity publicou um artigo seguindo o rastro de pistas deixadas por Cyberphantom indicando que ele era um soldado do Exército dos EUA na Coreia do Sul.

Cameron Wagenius, de 18 anos, que está ingressando no Exército dos EUA.

Roen disse que Cameron trabalhou com sinais de rádio e comunicações em rede em uma base militar na Coreia do Sul nos últimos dois anos, retornando periodicamente aos Estados Unidos. Ele disse que Cameron sempre foi muito bom com computadores, mas não tinha ideia de que poderia estar envolvido em uma onda de crimes.

“Nunca o vi roubar”, disse Roen. “Fiquei realmente chocado quando encontramos essa coisa.”

Sra. Roen disse que Cameron ingressou no Exército quando ele ainda era criança, seguindo os passos de seu irmão mais velho.

“Ele e o irmão, quando tinham 6 e 7 anos, pediam MREs de outros países”, lembrou, referindo-se às “refeições prontas” fornecidas pelos militares. “Ambos sempre quiseram estar no Exército. Não sei exatamente onde as coisas deram errado.”

Logo após a notícia da prisão de Moucka, Cyberphant0m foi postado na comunidade hacker. BreachFóruns o que eles disseram foram ligações da AT&T O presidente eleito Donald J. Trump e para Vice-presidente Kamala Harris.

“Se você não entrar em contato com @ATNT, todos os registros telefônicos do governo serão vazados”, disse Kiberphant0m, assinando sua postagem com várias tags “#FREEWAIFU”. “Você não acha que não temos planos caso sejamos presos? Pense novamente.

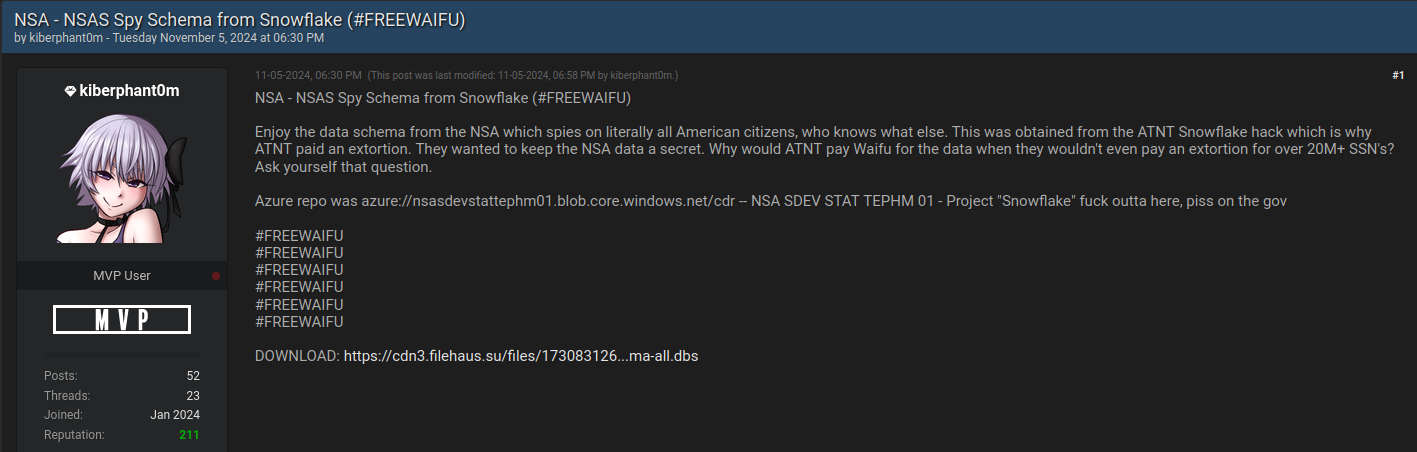

Cyberphant0m postou o que diz ser um “esquema de dados” roubado da NSA via AT&T.

Naquele dia, Kiberphant0m postou o que eles chamaram de “esquema de dados” de Agência de Segurança Nacional dos EUA.

Em novembro Em 5 de outubro, a Cyberphant0m forneceu registros de chamadas telefônicas roubadas para clientes push-to-talk (PTT) da Verizon – principalmente agências governamentais dos EUA e socorristas de emergência. Em novembro Em 9 de setembro, Kiberphant0m postou um tópico de vendas no BreachForums oferecendo um serviço de “troca de SIM” direcionado aos clientes da Verizon PTT. Na troca de SIM, os fraudadores usam informações hackeadas ou roubadas de funcionários de empresas de telefonia móvel para desviar as chamadas e mensagens de texto do alvo para um dispositivo que eles controlam.

A foto do perfil na página do Facebook da Wagenius foi removida poucas horas depois do meu dia de novembro. 26 identificando Cyberphant0m como um possível soldado do Exército dos EUA. No entanto, muitas de suas fotos de perfil ainda existem, incluindo várias que mostram Wagenius uniformizado enquanto segura várias armas emitidas pelo Exército.

Várias fotos de perfil aparecem na página de Cameron Wagenius no Facebook.

Uma edição de novembro do Cyberphant0m citou suas próprias mensagens do Telegram dizendo que ele tinha um grande botnet que era usado para ataques de negação de serviço (DDoS) para derrubar sites, usuários e redes offline. Em 2023, a Cyberphant0m vendeu informações de acesso remoto para um importante contrato de defesa dos EUA.

Allison Nixon é pesquisador de uma empresa de segurança cibernética com sede em Nova York, Unidade 221B, que está ajudando a rastrear a identidade do Cyberphant0m. Nixon estava entre os poucos pesquisadores de segurança que enfrentaram assédio e algumas ameaças de violência por parte de Judische e seus associados.

“Enganar anonimamente o presidente e o vice-presidente como membros das forças armadas é uma má ideia, mas é uma ideia ainda pior assediar pessoas que se especializam em não expor hackers”, disse Nixon ao KrebsOnSecurity. Ele disse que a investigação conduzida na Cyberphant0m mostra que a aplicação da lei está cada vez melhor e mais rápida para perseguir os cibercriminosos – especialmente aqueles que vivem nos Estados Unidos.

“Entre nós e um colega anônimo, encontramos seu erro operacional em 10 de novembro em seu último trabalho no Telegram em 6 de dezembro, a aplicação da lei estabeleceu um recorde de velocidade para o tempo mais rápido para mudar um caso de segurança cibernética americano que vi em meu trabalho. “, disse ele.

Nixon pediu para compartilhar uma mensagem para todos os outros Cyberphant0ms que pensam que estão desaparecidos e presos.

“Sei que os jovens envolvidos em crimes na Internet lerão estes artigos”, disse Nixon. “Você precisa parar de agir como estúpido, procure um advogado. A aplicação da lei quer colocá-lo na prisão por um longo tempo.”

A ação contra Wagenius foi movida no Texas, mas o caso foi transferido para o Tribunal Distrital dos EUA para o Distrito Ocidental de Washington, em Seattle.